1.Mục đích bài viết

Trong bài viết này thegioifirewall sẽ hướng dẫn cấu hình IPSec Route-Based VPN giữa hai thiết bị tường lửa Sophos Firewall để kết nối hai site với nhau.

2.Sự khác nhau giữa IPSec Routed-Based VPN và IPSec Site-to-Site là gì?

Đối với IPSec Site-to-Site VPN khi bạn hoàn thành cấu hình, hai thiết bị sẽ tự động tạo tunnel kết nối để kết nối lẫn nhau và các lớp mạng local và remote trên cả hai thiết bị sẽ được routing tự động thông qua tunnel.

Đối với IPSec Route-Based VPN khi hoàn thành cấu hình, hai thiết bị sẽ tự động tạo ra một cổng ảo trên mỗi thiết bị có tên là xfrm1, hai cổng này sẽ là hai cổng ở hai đầu của thiết bị và chúng ta cần đảm bảo rằng hai cổng thông nhau.

Về phần routing chúng ta sẽ phải routing các lớp mạng local và remote một cách thủ công thông qua cổng ảo xfrm1 trên cả hai thiết bị.

Cơ chế hoạt động này gần như tương tự với GRE Tunnel nhưng các traffic trên GRE Tunnel không được mã hóa còn các traffic trên IPSec Route-Based VPN đều được mã hóa.

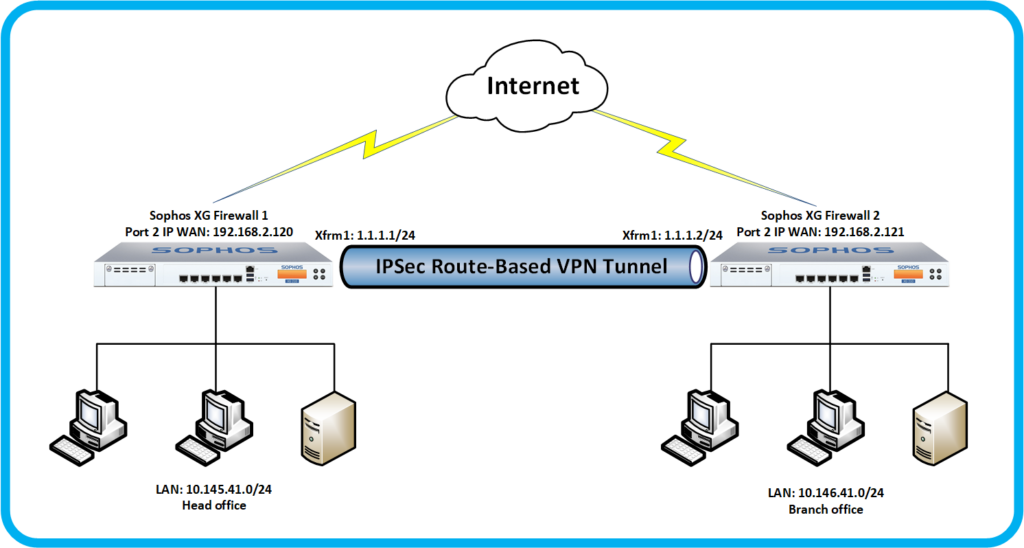

3.Sơ đồ mạng

Chi tiết sơ đồ mạng:

Head office:

- Chúng ta có đường truyền internet được kết nối vào thiết bị Sophos XG Firewall 1 trên port 2 với IP 192.168.2.120.

- Mạng lan được cấu hình với lớp mạng 10.145.41.0/24.

Branch office:

- Chúng ta có đường truyền internet được kết nối vào thiết bị Sophos XG Firewall 1 trên port 2 với IP 192.168.2.121.

- Mạng lan được cấu hình với lớp mạng 10.146.41.0/24.

4.Tình huống cấu hình

Chúng ta sẽ thực hiện cấu hình IPSec Route-Base VPN trên 2 thiết bị Sophos XG Firewall 1 và 2 để lớp mạng lan trên cả hai site có thể kết nối với nhau.

5.Các bước cấu hình

Head office:

- Tạo profile

- Tạo IPSec connection

- Cấu hình cổng ảo xfrm1

- Tạo Static Route

- Tạo policy

Branch office:

- Tạo profile

- Tạo IPSec connection

- Cấu hình cổng ảo xfrm1

- Tạo Static Route

- Tạo policy

Kiểm tra kết quả.

6.Hướng dẫn cấu hình

6.1.Head office

6.1.1.Tạo profile

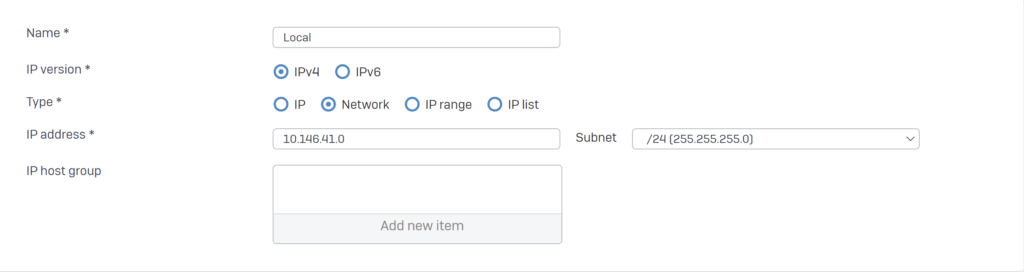

Chúng ta cần tạo 2 profile cho 2 lớp mạng ở hai site head và branch office.

Để tạo vào SYSTEM > Hosts and Services > nhấn tạo.

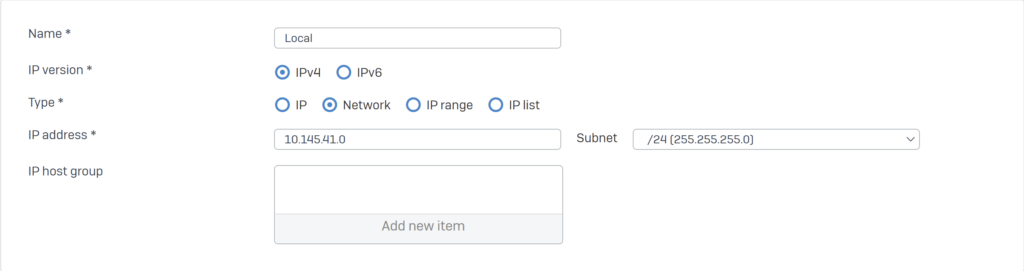

Tạo profile cho lớp mạng 10.145.41.0/24 theo các thông tin như sau:

- Name*: Local

- IP version*: IPv4

- Type*: Network

- IP address*: 10.145.41.0 – Subnet: /24(255.255.255.0)

- Nhấn Save để lưu

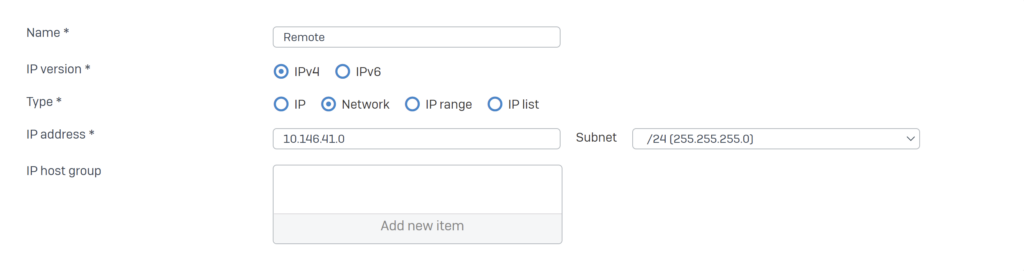

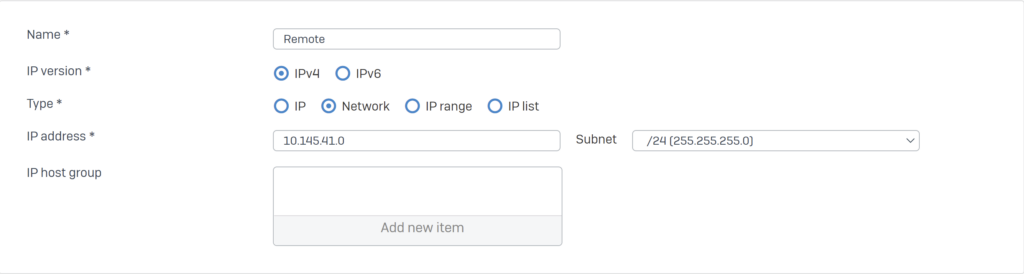

Tương tự chúng ta tạo profile cho lớp mạng 10.146.41.0/24 với các thông tin sau:

- Name*: Remote

- IP version*: IPv4

- Type*: Network

- IP address*: 10.146.41.0 – Subnet: /24(255.255.255.0)

- Nhấn Save để lưu

6.1.2.Tạo IPSec connection

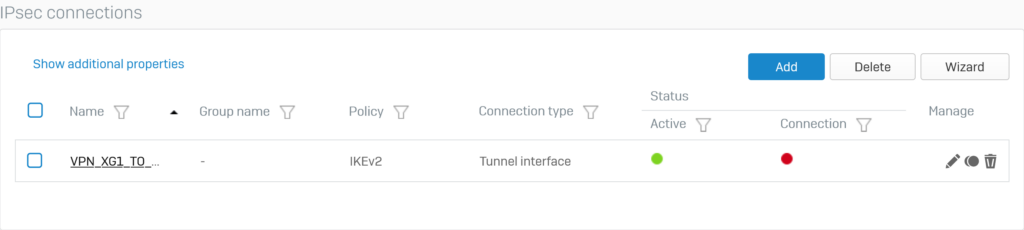

Để tạo IPSec connection vào Configure > VPN > IPSec connections > nhấn Add.

Chúng ta cần cấu hình 3 phần sau là General settings, Encryption, Gateway settings.

General settings:

- Name: VPN_XG1_TO_XG2

- IP version: Dual

- Connection type: Tunnel interface

- Gateway type: Respond only

- Active on save: bỏ chọn

- Create firewall rule: bỏ chọn

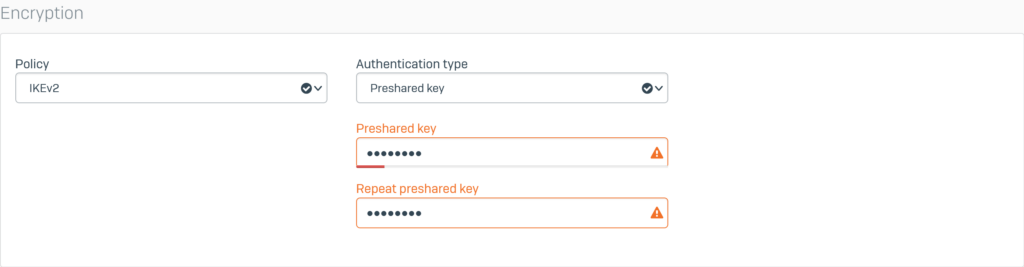

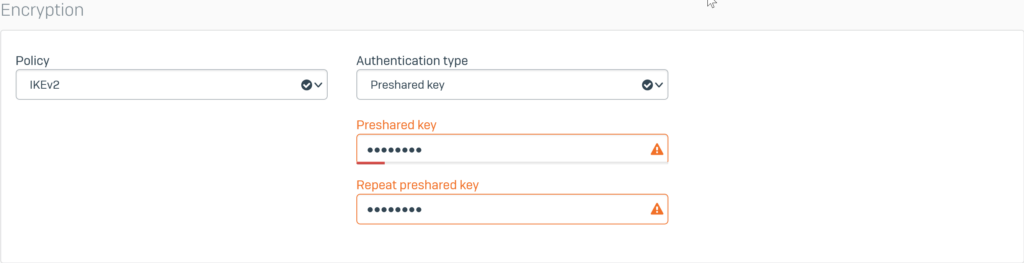

Encryption:

- Policy: chọn IKEv2

- Authentication type: chọn Preshared key

- Preshared key: nhập mật khẩu cho kết nối VPN

- Repeat preshared key: nhập lại mật khẩu kết nối VPN

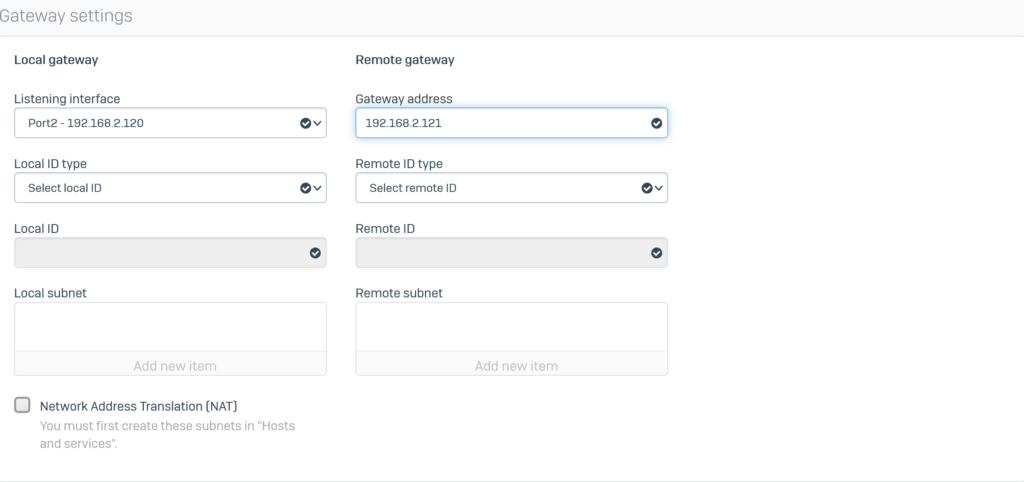

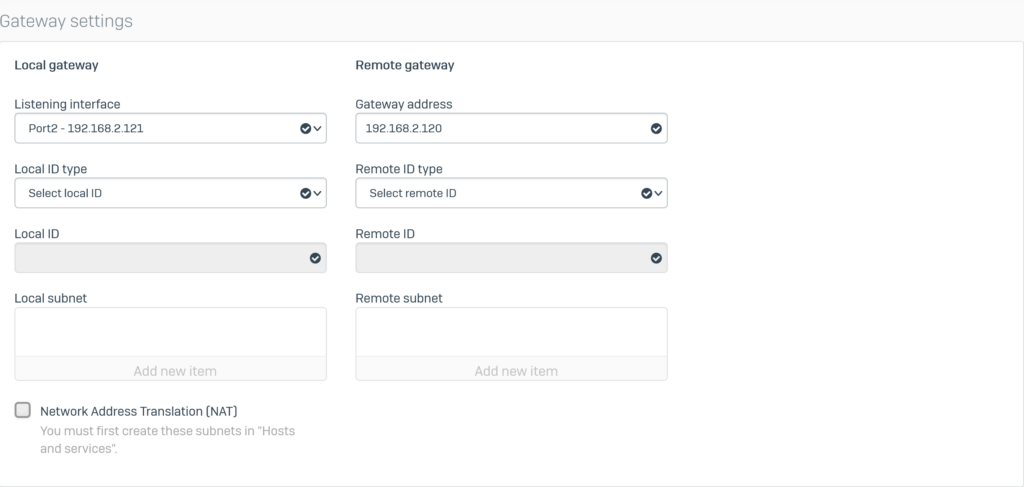

Gateway settings:

- Listening interface: chọn Port 2 – 192.168.2.120

- Gateway address: nhập IP WAN của XG 2 là 192.168.2.121

- Nhấn Save để lưu

Sau khi tạo IPSec connection chúng ta cần nhấn chuột trái vào icon hình tròn ở cột Active để bật kết nối này lên.

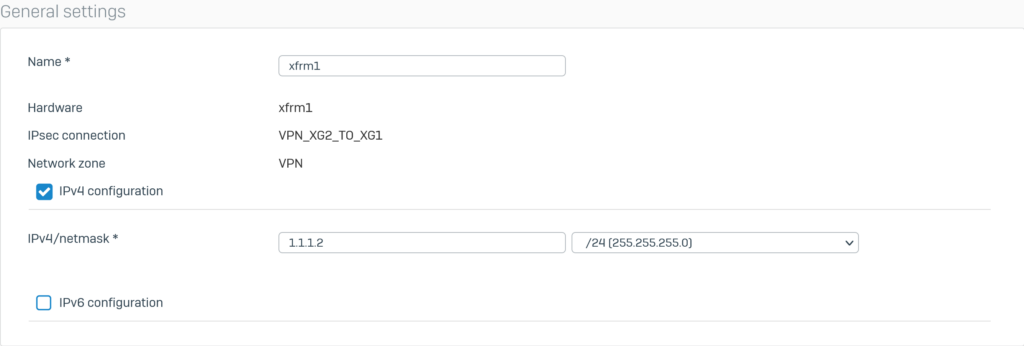

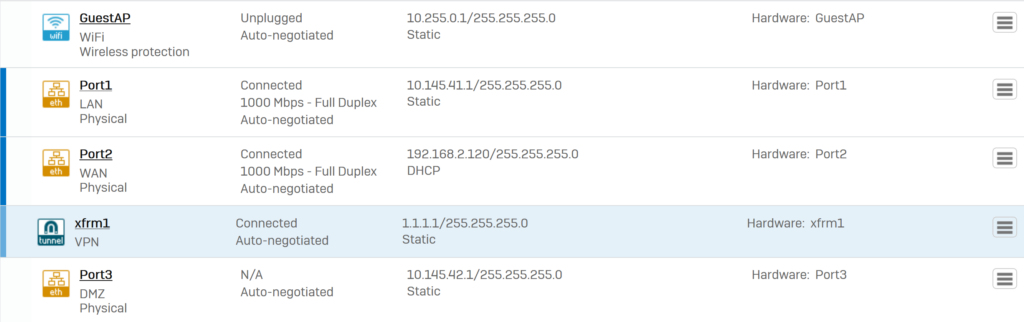

6.1.3.Cấu hình cổng ảo xfrm1

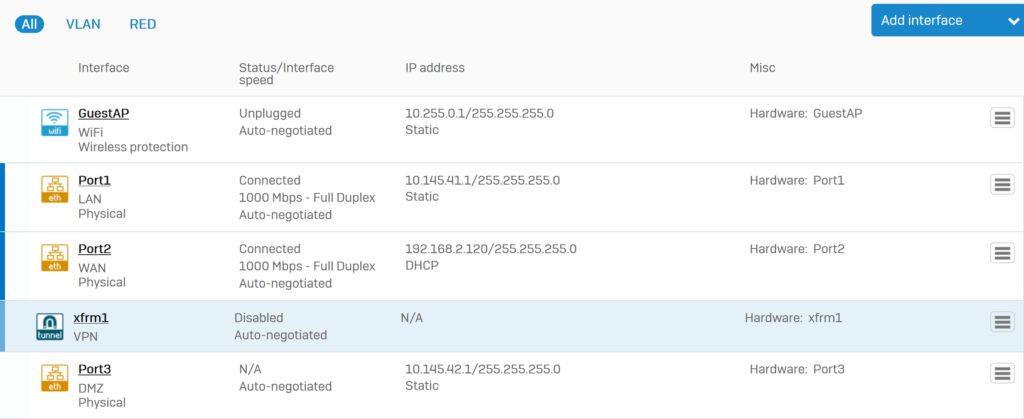

Sau khi đã tạo IPSec connections, cổng ảo xfrm1 sẽ được tạo tự động để cấu hình vào Configure > Network > nhấn chuột trái vào Port 2 chúng ta sẽ thấy cổng xfrm1 hiện ra.

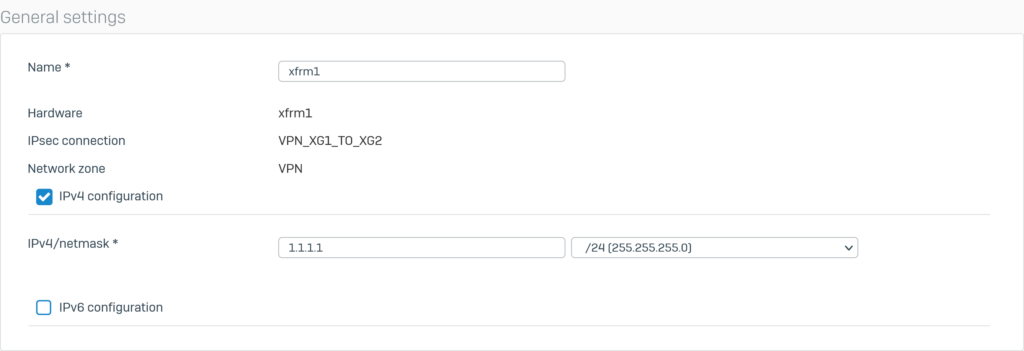

Nhấn chuột trái vào tên cổng xfrm1 để cấu hình và cấu hình theo các thông số sau:

IPv4/netmask*: nhập ip 1.1.1.1 và chọn subnet mask là 255.255.255.0/24

Nhấn OK để lưu.

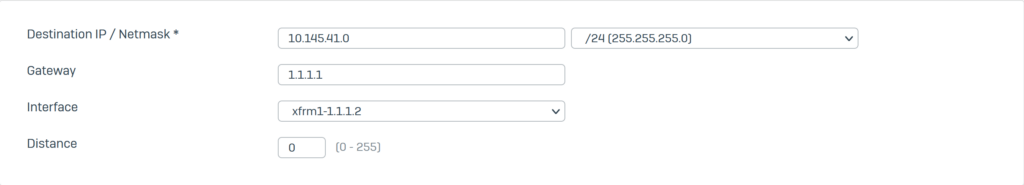

6.1.4. Tạo Static Route

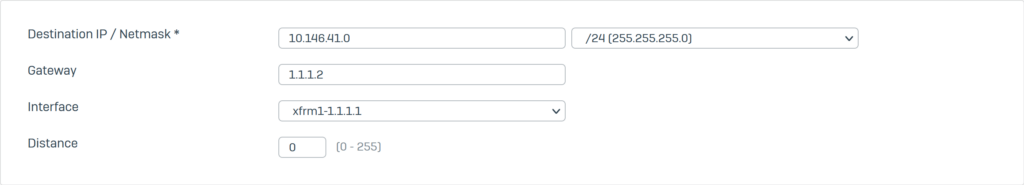

Bước tiếp theo chúng ta sẽ tạo static route để routing lớp mạng 10.146.41.0/24 của site branch office thông qua cổng xfrm1.

Để cấu hình vào Configure > Routing > nhấn Add.

Cấu hình theo các thông số sau:

- Destination IP/ Netmask*: nhập vào lớp mạng của branch office là 10.146.41.0/24

- Gateway: nhập IP của cổng xfrm1 của site branch office là 1.1.1.2

- Interface: chọn cổng xfrm1-1.1.1.1 mà chúng ta vừa cấu hình.

- Nhấn Save để lưu.

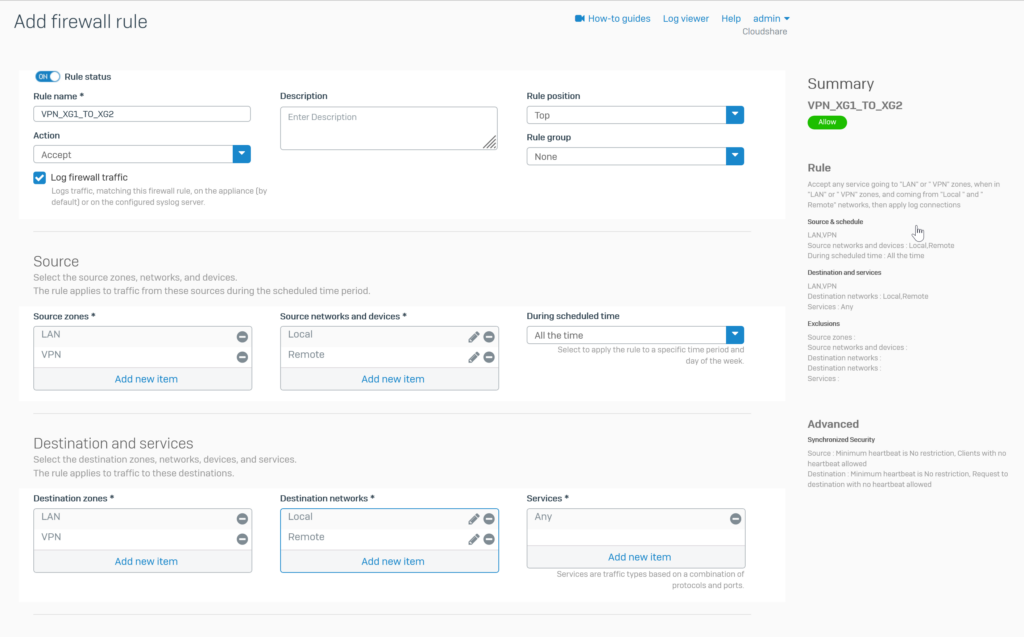

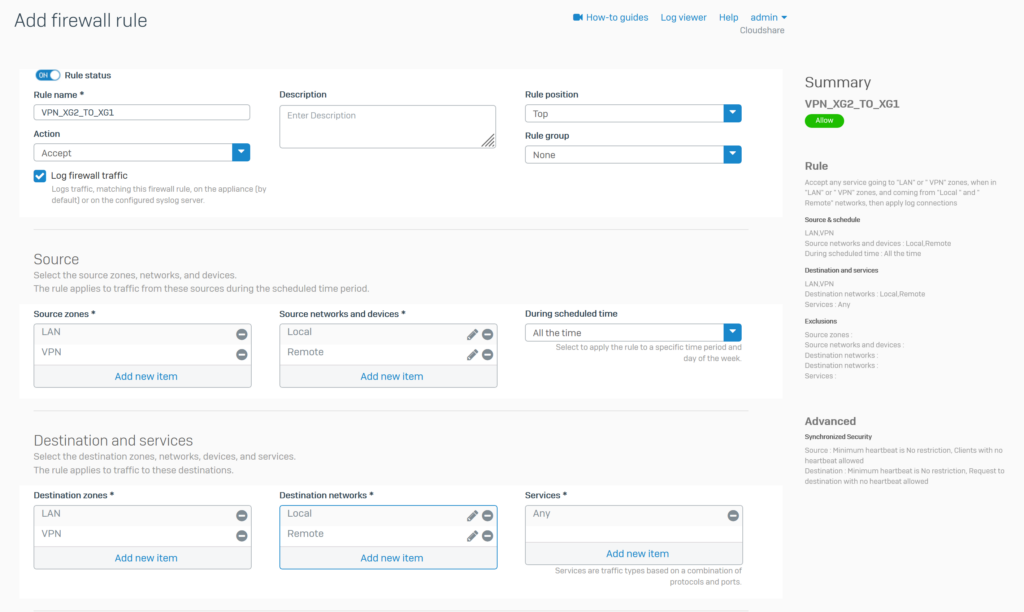

6.1.5.Tạo policy

Cuối cùng chúng ta cần tạo policy cho phép traffic qua lại giữa hai site.

Cấu hình Policy theo các thông số sau:

- Rule Status: ON

- Rule name*: VPN_XG1_TO_XG2

- Action: Accept

- Rule Position: Top

- Rule Group: None

- Log firewall traffic: tích chọn

- Source zones*: chọn LAN và VPN

- Source networks and devices: chọn 2 profile Local và Remote

- During scheduled time: chọn All the time

- Destination zones*: chọn LAN và VPN

- Destination network*: chọn 2 profile Local và Remote

- Service*: chọn Any

- Nhấn Save để lưu policy

6.2.Branch office

6.2.1.Tạo profile

Chúng ta cần tạo 2 profile cho 2 lớp mạng ở hai site head và branch office.

Để tạo vào SYSTEM > Hosts and Services > nhấn tạo.

Tạo profile cho lớp mạng 10.146.41.0/24 theo các thông tin như sau:

- Name*: Local

- IP version*: IPv4

- Type*: Network

- IP address*: 10.146.41.0 – Subnet: /24(255.255.255.0)

- Nhấn Save để lưu

Tương tự chúng ta tạo profile cho lớp mạng 10.146.41.0/24 với các thông tin sau:

- Name*: Remote

- IP version*: IPv4

- Type*: Network

- IP address*: 10.145.41.0 – Subnet: /24(255.255.255.0)

- Nhấn Save để lưu

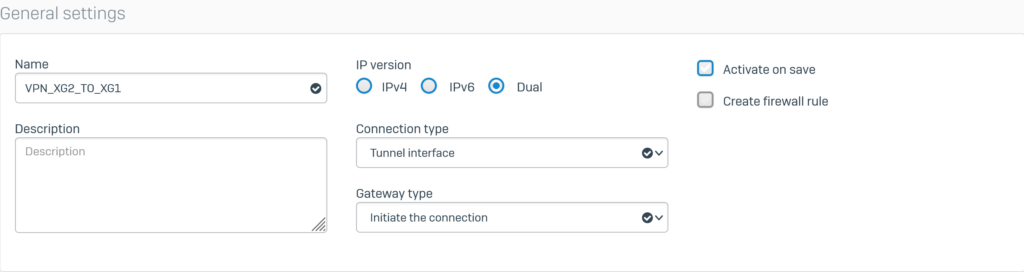

6.2.2.Tạo IPSec connection

Để tạo IPSec connection vào Configure > VPN > IPSec connections > nhấn Add.

Chúng ta cần cấu hình 3 phần sau là General settings, Encryption, Gateway settings.

General settings:

- Name: VPN_XG2_TO_XG1

- IP version: Dual

- Connection type: Tunnel interface

- Gateway type: Initiate the connection

- Active on save: bỏ chọn

- Create firewall rule: bỏ chọn

Encryption:

- Policy: chọn IKEv2

- Authentication type: chọn Preshared key

- Preshared key: nhập mật khẩu cho kết nối VPN (nhập giống với bên Head office site)

- Repeat preshared key: nhập lại mật khẩu kết nối VPN (nhập giống với bên Head office site)

Gateway settings:

- Listening interface: chọn Port 2 – 192.168.2.121

- Gateway address: nhập IP WAN của XG 2 là 192.168.2.120

- Nhấn Save để lưu

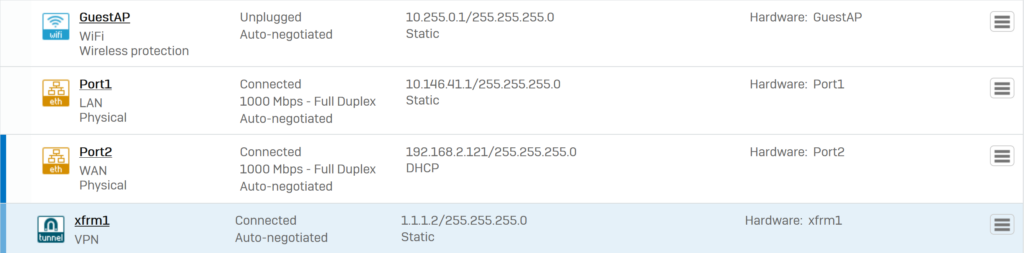

6.2.3.Cấu hình cổng ảo xfrm1

Sau khi đã tạo IPSec connections, cổng ảo xfrm1 sẽ được tạo tự động để cấu hình vào Configure > Network > nhấn chuột trái vào Port 2 chúng ta sẽ thấy cổng xfrm1 hiện ra.

Nhấn chuột trái vào tên cổng xfrm1 để cấu hình và cấu hình theo các thông số sau:

IPv4/netmask*: nhập ip 1.1.1.2 và chọn subnet mask là 255.255.255.0/24

Nhấn OK để lưu.

6.2.4. Tạo Static Route

Bước tiếp theo chúng ta sẽ tạo static route để routing lớp mạng 10.145.41.0/24 của site head office thông qua cổng xfrm1.

Để cấu hình vào Configure > Routing > nhấn Add.

Cấu hình theo các thông số sau:

- Destination IP/ Netmask*: nhập vào lớp mạng của head office là 10.145.41.0/24

- Gateway: nhập IP của cổng xfrm1 của site branch office là 1.1.1.1

- Interface: chọn cổng xfrm1-1.1.1.2 mà chúng ta vừa cấu hình.

- Nhấn Save để lưu.

6.2.5.Tạo policy

Cuối cùng chúng ta cần tạo policy cho phép traffic qua lại giữa hai site.

Cấu hình Policy theo các thông số sau:

- Rule Status: ON

- Rule name*: VPN_XG2_TO_XG1

- Action: Accept

- Rule Position: Top

- Rule Group: None

- Log firewall traffic: tích chọn

- Source zones*: chọn LAN và VPN

- Source networks and devices: chọn 2 profile Local và Remote

- During scheduled time: chọn All the time

- Destination zones*: chọn LAN và VPN

- Destination network*: chọn 2 profile Local và Remote

- Service*: chọn Any

- Nhấn Save để lưu policy

6.3.Kiểm tra kết quả

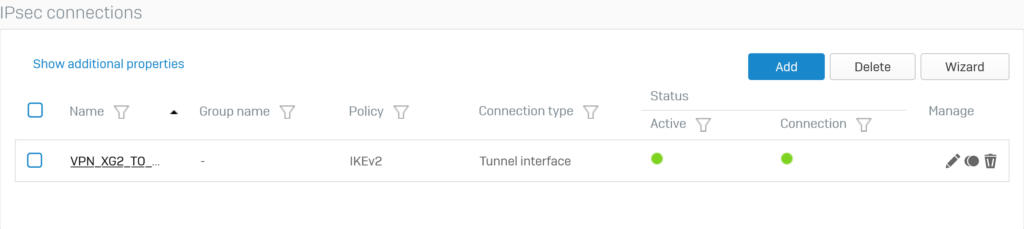

Sau khi hoàn thành cấu hình chúng ta cần bật kết nối IPSec VPN Connection tại site branch office.

Để bật vào CONFIGURE > VPN > IPSec connections.

Nhấn vào biểu tượng hình tròn tại cột Active và cột Connection.

Khi 2 biểu tượng này chuyển sang màu xanh lá tức là kết nối VPN giữa hai site đã được thiết lập.

Sau khi kết nối thành công các bạn sẽ thấy được cả hai cổng xfrm1 trên hai thiết bị Sophos Firewall đều ở trạng thái Connected.

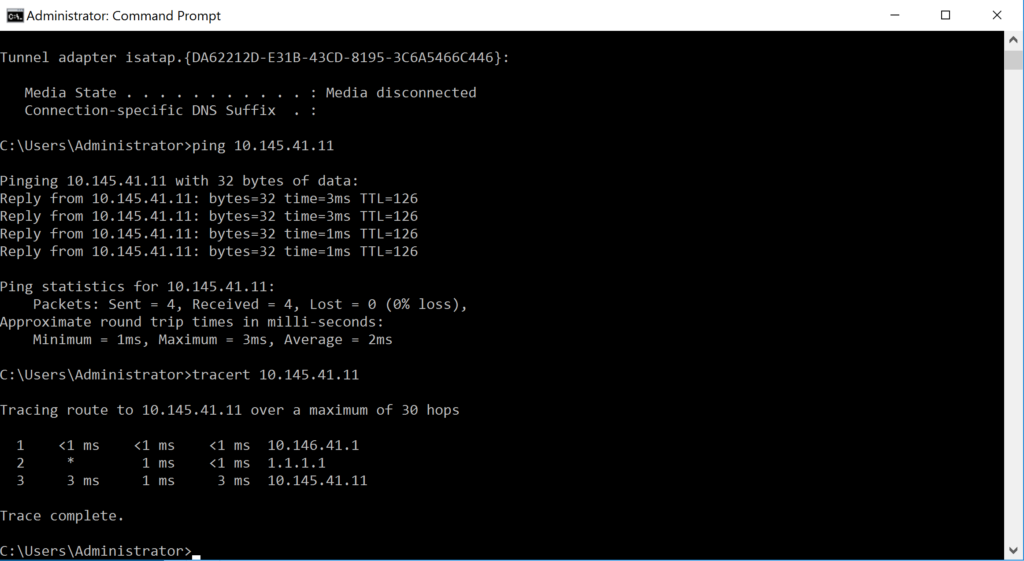

Cuối cùng chúng ta sẽ kiểm tra xem các lớp mạng đã có thể ping thấy lẫn nhau chưa.

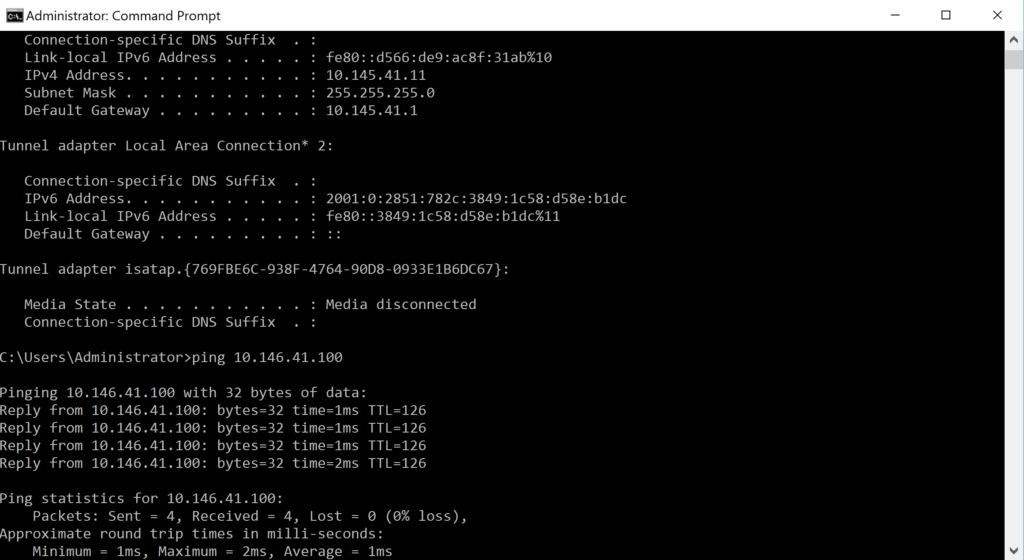

Ở site head office thegioifirewall đã chuẩn bị một server với IP 10.145.41.11/24.

Ở site branch office thegioifirewall đã chuẫn bị một server với IP 10.146.41.100/24.

Chúng ta sẽ thực hiện lệnh ping giữa hai server.

Đứng trên server với IP 10.145.41.11/24 ping sang 10.146.41.100/24. Kết quả ping thành công.

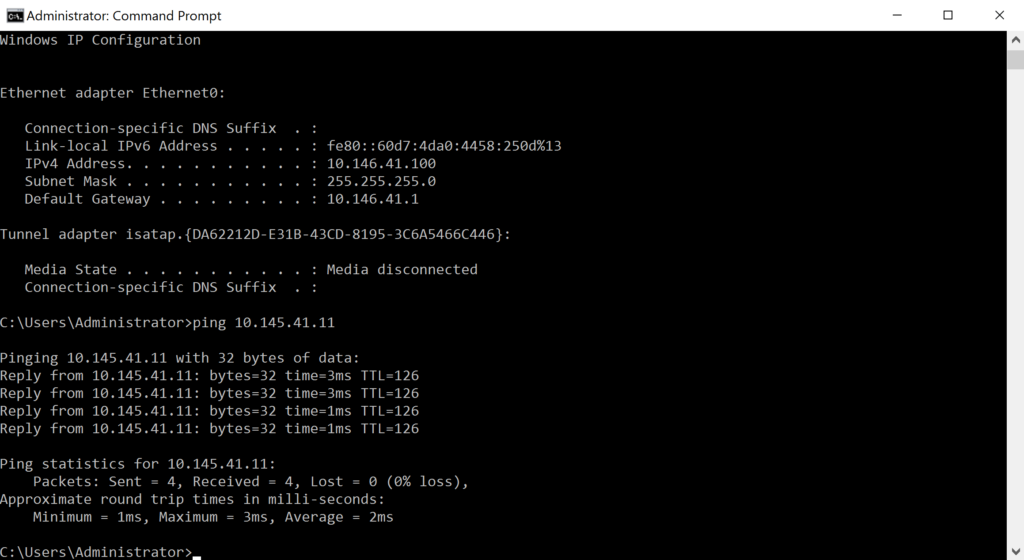

Ngược lại, đứng trên server ip 10.146.41.100/24 ping sang 10.145.41.11/24. Kết quả ping thành công.

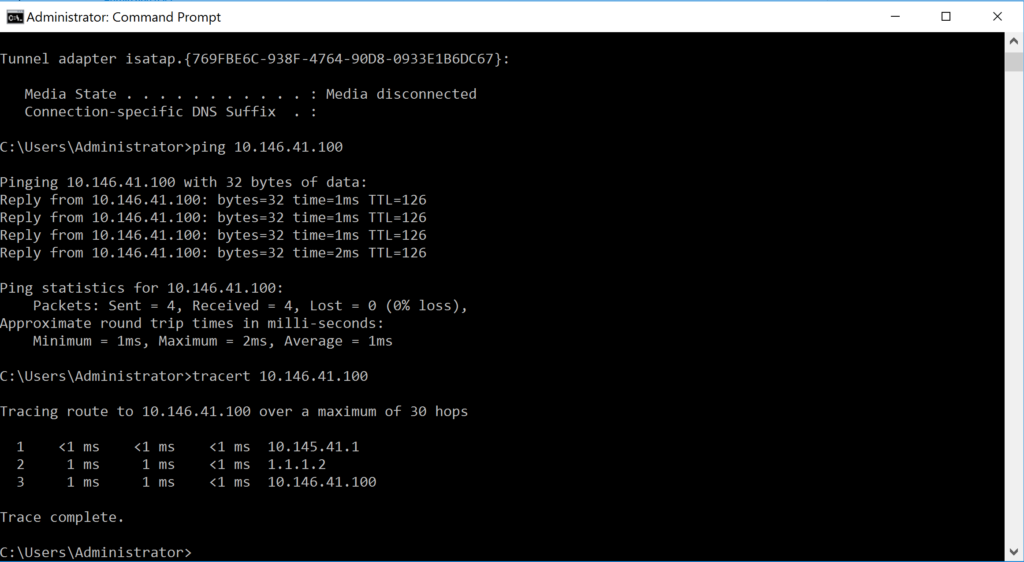

Tiếp theo chúng ta sẽ sử dụng lệnh tracert để biết được đường đi của gói tin giữa hai site.

Đứng trên server IP 10.145.41.11/24 tracert đến server ip 10.146.41.100/24.

Kết quả chúng ta thấy là gói tin đã đi đến server 10.146.41.100 thông qua cổng xfrm1 với ip 1.1.1.2 trên thiết bị Sophos Firewall ở site branch office.

Ngược lại đứng trên server IP 10.146.41.100/24 tracert đến server ip 10.145.41.11/24.

Kết quả chúng ta thấy là gói tin đã đi đến server 10.145.41.11 thông qua cổng xfrm1 với ip 1.1.1.1 trên thiết bị Sophos Firewall ở site head office.